rvlsoft - Fotolia.

保护IOT部署的5个步骤

对IOT Cybersecurity的合适人士,流程和技术集中在一起是双赢的;它可以改善安全运营和IOT计划的成功。

IOT表示网络安全漏洞,组织可以以五个步骤解决以创建IOT特定的安全策略。

组织风险安全性,当它在其外部部署IOT的情况下,无需通知IT管理员,以及当他们的物联网计划是一个正式的项目,以追求定义的业务目标。

还有其他专业人员可能甚至无法认识到他们在智能HVAC系统等设备中部署IoT技术的情况。

漏洞不仅仅是假设。

黑客于2014年在德国击中了一家钢厂,并将控制系统中断到了这种程度,即高炉无法正确关闭。

2012年,美国国土安全部透露,网络犯罪分子突破了州政府设施的恒温器和新泽西州的制造厂,能够利用工业供暖系统的漏洞。

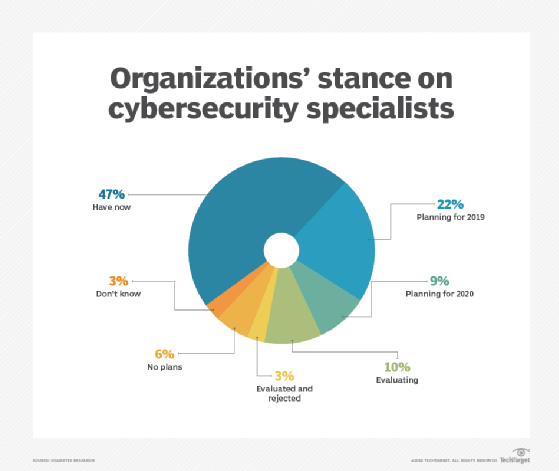

参与Nemertes Research的网络安全研究的大多数组织表示,他们目前拥有或将在2019年底之前拥有IoT Cybersecurity专家。

在整个操作中实施IOT安全策略

IOT网络安全专家应专注于这五个步骤以确保IOT安全:

1.创建IOT项目的目录。目录必须包括业务单位和智能设备的正式举措,已成为日常运营的一部分,包括:

- 智能HVAC系统和智能建筑设备

- 相机

- 无人机

- 人机界面设备,如Alexa和Siri

- 遗留机器人和制造系统

- 医疗设备

- 打印机

解决问题的第一步是了解其范围。在物联网的情况下特别困难。即使在成功的组织中,大约8%的IOT团队承认不知道他们拥有的内部倡议。即使目录不完整,建立出来并有一个过程要注意,只要它发现或部署IOT计划即可简化安全IOT的过程。

具有保护IOT战略的组织可以提高其整体网络安全和IOT项目成功的机会。

2.制定特定的IoT网络安全战略,架构,路线图和政策。具有保护IOT战略的组织可以提高其整体网络安全和IOT项目成功的机会。有成功的网络安全战略的组织 - 通过遏制事件的平均总时间确定成功 - 有56%的人更有可能拥有物联网网络安全专家。和拥有的组织成功的物联网倡议- 基于所产生的收入,节省成本或改善业务流程 - 有15%的可能拥有物联网网络安全专家。

令人惊讶的是,IOT团队忽略了基础网络安全的基础,包括该设备应至少受密码保护;密码不应将密码硬连线到设备中,通信应加密。在许多情况下,供应商以硬连线密码销售IoT系统,并缺乏支持加密的能力。只需掌握一个核对表,即IoT设备必须在组织中的任何地方部署可以消除大量漏洞。

3.保障IOT的预算。有时最有效的修复是最明显的修复。一种IOT安全预算由网络安全团队控制确保组织将获得合适的人力和技术资源来解决问题,并与网络安全的总体成功相关。

4.建立一个概念的工作证明,经常增强它。组织应建立一个概念的工作证明,该概念实例化硬件,软件和自动化的所有关键组件,并演示了组件如何集成以提供必要的功能。

5.将IoT Cybersecurity的管理集成到现有的网络安全仪表板中。物联网系统具有独特的特征 - 例如有限的计算马力,低带宽,低延迟链路和大规模规模 - 这可能需要特定于特定的网络安全管理。IT专业人员必须将这些特征与总体传讯器安全仪表板集成,以便为安全团队提供漏洞的综合视图。

建立了帕洛阿尔托,ForeScout和Hewlett Packard Enterprise等网络安全厂商提供了与其产品集成的特定机构的能力。ordr等新兴供应商提供专注于保护IOT的产品,该产品也集成到网络安全仪表板中。