——斯巴达Fotolia

克服物联网安全挑战的最佳实践

物联网带来了许多安全挑战,但通过适当的准备和工具,您的企业可以减轻这些威胁。

物联网正在影响着你的企业,不管你是否意识到了这一点。如果您在IT或安全方面扮演角色,您和您的团队有责任确保与您的物联网环境相关的信息资产的安全收集、管理和处置——包括了解您的网络上有什么。这听起来有点简单,但对于大大小小的企业来说,现实是你无法确保那些你不承认或甚至不知道存在的东西。即使你认为你的网络上没有物联网设备,也很可能存在一些需要以某种方式解决的问题。

最大的企业IOT安全挑战就是知道什么是什么。智能灯泡、联网的暖通空调系统、联网的安全摄像头,甚至员工手腕上的Fitbit——物联网可以包括传感器、执行器、物理安全设备、楼宇控制系统,以及更多服务于医疗或财务目的的利基系统。

任何与你的网络连接的IP地址或URL都可以是物联网设备。这有什么大不了的?物联网系统通常与关键的网络系统交互,并可以绑定到核心业务流程中。有些是吸收、处理和储存敏感数据,例如个人身份信息和知识产权。物联网系统是可联网的——有时是可联网的——这意味着如果它们没有得到适当的控制,它们可能会被用来对付你和你的企业。物联网设备在安全环境下的独特之处在于,它们通常不符合分析、开发和监督的传统需求。如果不加以解决,这可能会造成严重的安全风险。

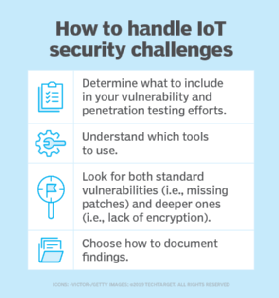

另一个顶级企业物联网安全挑战就是发现特定的漏洞。为了确保您正在寻找——并发现——重要的安全缺陷,必须考虑许多事情,例如:

- 在您正在进行的漏洞和渗透测试中包含什么内容。它可能是IoT系统只是您对所有网络系统传统测试的一部分。或者,或许,您需要单独测试它们 - 并且小心翼翼地测试它们 - 因为它们通常不会像传统的网络主机一样有弹性,如服务器,工作站和网络基础架构系统。

- 需要使用哪些工具。我发现传统的安全测试工具工作得很好,包括Nessus和Netsparker用于主机和web漏洞扫描,CommView, CommView用于WiFi和Wireshark用于网络通信分析。我还发现NetScanTools Pro、Nmap和Shodan等工具可以很好地用于额外的系统发现和指纹识别,考虑到一些物联网系统TCP/IP堆栈的工作方式,其他工具可能会忽略这些。

- 需要注意的漏洞。其中包括缺少丢失补丁和弱密码的标准漏洞,但更深入地挖掘,并确保IoT系统正在使用传输层安全来加密通信会话并加密数据静止,以及确保设备不容易拒绝拒绝 -服务攻击。这OWASP互联网项目是一个很好的参考。

- 你将如何记录你的发现。物联网系统是否会与您传统的漏洞和渗透测试结果集中在一起?还是会有专门的报告?报告将如何传达?谁将负责补救工作?

另一个IOT安全挑战是将系统集成在现有的安全标准,策略和控件中。您的文档可以说所有系统都必须满足密码,记录和警报,备份等的最低要求。这意味着什么 - 并且实际上可以创造责任 - 如果您的某些或所有IOT系统无法支持这些功能或以其他方式轻松集成到您的安全程序中。考虑以下:

- 您可能需要新的安全标准,可以包含并启用您的物联网系统功能。

- 您需要将IoT添加到某些情况下,如果并非全部,则为您的安全策略。您的具体程序甚至可能需要更新事件响应和灾难恢复和业务连续性,特别是对于在环境中发挥关键作用的IOT系统或可能造成风险。

- 持续监督是必须进行监测,监控,记录和警报。我发现传统的安全信息和事件管理系统可以使用一些调整,但是有专门用于IOT的工具,可以将疼痛从过程中取出。

- 您可能需要将IoT系统融入您的合规工作,特别是与个人身份信息相关。健康保险便携性和问责法,GDPR和Gramm-Leach-Bliley Act等法规可能会在这伞下落下。

道德黑客探讨了IOT不安全感。

可能是最大的未知因线安全挑战,以及企业的最大审查领域,是我们往往不知道这样的系统正在做什么 - 或者能够做到 -在网络上。复合偏执狂,许多物联网供应商并非如此的信息。我正在撰写此操作时,我正在研究一个IoT设备安全评估项目。供应商希望确保其产品和相关的应用环境是安全的,并正确的。甚至更大的关注是最终客户的一部分,就可以存储和管理等敏感记录,例如个人可识别信息,以及其他IOT设备在网络上进行。这些是必须在现在和未来持续解决的IOT问题,以及标准机构,如NIST和电气和电子工程师协会,都参与其中。

您、您的高管和您的企业作为一个整体,最终要对供应商安全问题负责。即使每一个物联网安全挑战都带来了,并且必须由供应商自己解决,这仍然取决于你来解决如何解决现有的安全问题在特定的环境中。尽你所能进一步改善这些努力。将物联网设备视为一种新涌入的系统,它们会带来未知的风险,必须加以保护,因为它们就是这样。