Pavel Ignatov - Fotolia

考虑IoT TPM安全来增加现有保护

组织可以升级其设备,包括TPMS,它在主机系统上用作被动安全性,简化设备维护并增强整体安全性。

任何需要硬件级安全性的组织和使用物联网应考虑将可信平台模块与其设备和网络集成,以提高其安全姿势。

20多年来,可信平台模块(TPMS)已在网络安全社区中使用 - 主要是在PC世界中。TPM是一个专门的芯片,用于存储特定于设备和网络的加密密钥,用于硬件认证。

TPMS定义信托的硬件根在安全系统中,提供完整性测量,健康检查和身份验证服务。组织通常使用TPM与其他安全技术一起使用,例如防火墙,防病毒软件,智能卡和生物识别验证。

主要安装在计算机,服务器和网络装备上,他们在IOT社区中获得了牵引力,作为向IOT设备引入硬件安全的方法。IOT设备的演变刺激了创建新的TPM规范,更好地适应IOT设备以增强其安全性。

了解TPM在IOT身份验证中的角色

TPM技术是一种基于硬件的安全微控制器,用于设备上安装的设备并安全地存储用于常用的工件验证网络上的设备。伪影包括密码,证书或加密密钥。许多供应商包括IOT集线器中的TPMS,例如Microsoft Azure和IBase,而其他供应商升级其固件以接受集成或固件TPM模块,例如英特尔平台信任技术组件。TPMS是基于硬件的,并通过RSA键烧入芯片的RSA键,从物理攻击和软件黑客抵抗篡改。

更多关于这个主题

IoT设备已经延伸了许多企业网络,远远超出了数据中心,这扩大了组织必须防御的攻击面。使用多个IOT身份验证方法,例如设备证书或可信平台模块,组织可以确保仅授权设备可以连接到网络。

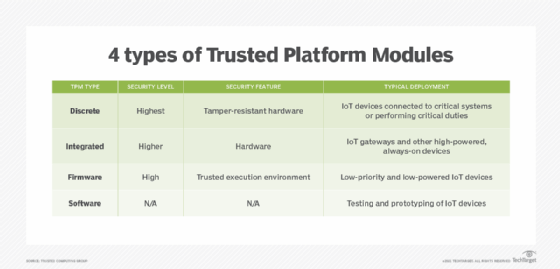

4种TPM安全提供不同的优点和缺点

组织有四种主要类型的TPM安全性。每个都在成本,功能和安全性之间提供不同的权衡。

离散TPM提供最高的安全级别,只能用作安全性的硬件。它充当是或否安全协议。当在设备或连接的网络中检测到任何篡改或泄露时,TPM将关闭所有设备访问,以将其与攻击隔离。

集成的TPM基于硬件的安全性使用提供除了安全性以外的功能的芯片。它主要抵抗软件攻击,但它不设计用于防篡改。

组织在设备的主CPU上运行保护软件而不是通过单独的TPM芯片安装固件TPM。TPM在可信执行环境(TEE)中的设备上的任何其他代码(TPM)类似于CPU程序的其余部分分隔它。固件TPM不是篡改篡改,取决于设备和网络中的其他安全方面,以保持安全,例如TEE OS或运行TEE的应用程序代码。

TPMS做出其他进程,例如基于证书的安全性或数字签名进程,更安全。

软件TPM是TPM的软件仿真器。组织应仅使用此TPM来测试或原型IOT设备,因为它易于通过操作系统,网络连接和恶意代码泄露。

虽然TPM可以提高IOT设备的安全性,但组织不能将它们作为设备的单级防护。TPMS做出其他进程,例如基于证书的安全性或数字签名进程,更安全。

考虑IOT TPM优势和缺点

希望通过TPMS提升其IOT部署安全性的组织应考虑其优缺点。

1.TPMS是被动安全设备

TPMS不会在其嵌入的主机系统上控制任何内容。它们作为整体安全性的一部分,可能拥有自己的存储和处理能力,用于对其内部资源的受保护操作。组织必须使用TPMS结合其他安全流程和协议,如防火墙,防病毒软件或证书。

2.TPM不提供IoT设备的安全启动

通过他们的本质,TPM不会提供安全启动,因为设备在启动后与它们触摸它们。任何运行软件都可以使用TPM在加载之前验证连接或解密下一块软件,但如果黑客访问早期启动代码,则TPM不会保护设备。

3.许多IOT设备中不使用TPM

TPM在技术中具有悠久的历史,但IOT设备是ISO / IEC 11889:2015标准的一部分。根据本标准生产的设备具有可用于制造商和消费者的TPM,但在它之前产生的设备可能不会。由可信计算组开发的TPM 2.0规范包括IOT功能,ISO / IEC 11889:2015标准包含规范。

4.tpm可能很昂贵

组织可能会促使基于类型实施TPM的成本。离散或集成的TPM是昂贵的,因为必须在设备主板上安装一块硬件。除非TPM已经预装在IOT设备中,否则组织可能会导致将其集成在自定义设备上的成本更高。

如果旧设备不使用新开发的更适合物联网的TPM 2.0规范IT管理人员可能会花更多的钱来替换所有这些设备。对于今天的典型组织来说,小型实现的小成本可能意味着一次性更换数千台设备,并使现代物联网安全遥不可及。

5. TPM可以提高物联网安全

TPMS可以立即提高组织的安全姿势,因为它们使设备完整性可验证和身份验证更安全。TPMS通过添加基于硬件的安全机制来为商业设备带来更高的安全级别,该机制提供可扩展的方式来跟踪设备认证和安全性。对于具有大型物联网足迹的任何组织,TPM可以节省时间。

6. TPMS使设备维护更容易

如果IT管理员不知道物联网设备是否已被入侵,他们就无法正确管理该设备。当IT管理员可以可靠地跟踪物联网设备完整性时,他们可以使用tpm来保护设备的软件和固件更新。tpm会验证已安装的所有更新,以及设备的功能是否正确和安全。

7. TPMS适合基于安全的任务更好

tpm具有悠久的历史和处理多种基于安全的任务的灵活性,非常适合用于物联网。它们可以为任何物联网设备定制,并以最佳方式为每台设备实现,同时提供可能的最高安全级别。